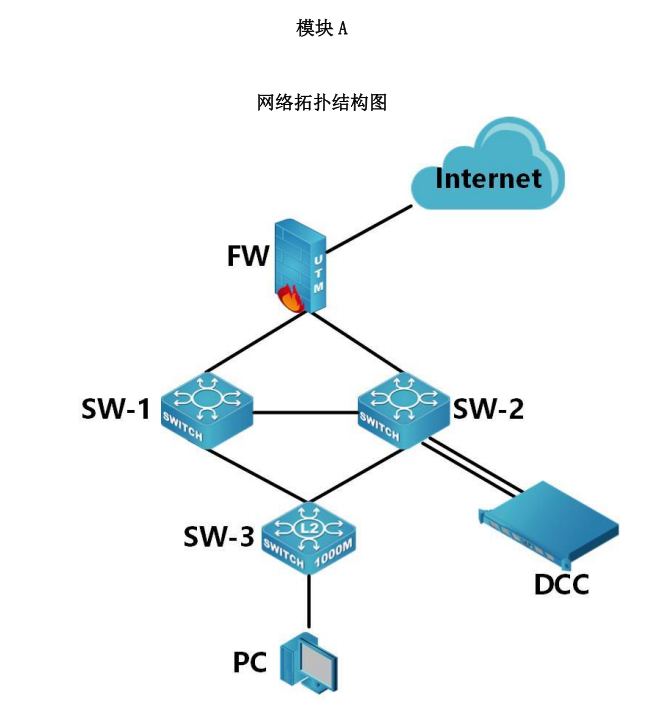

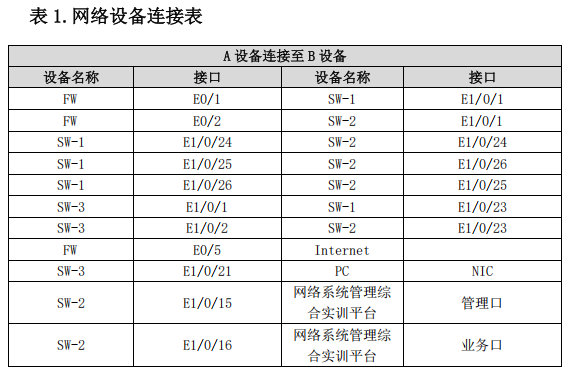

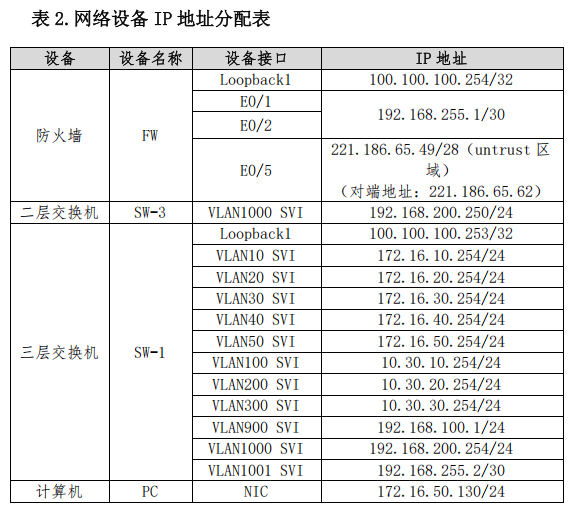

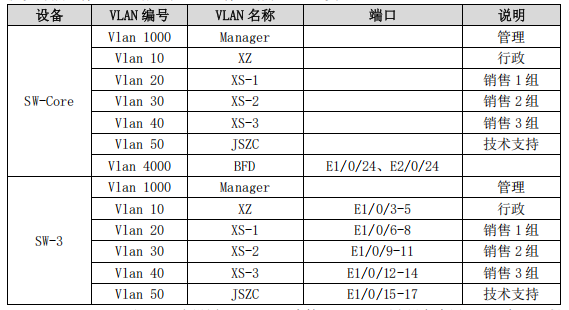

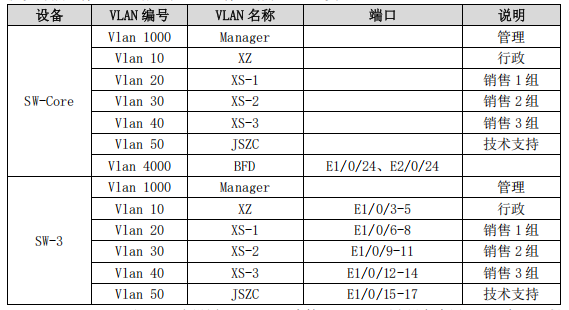

2023年人社技能大赛模块A解析 作者: aixiaxue 时间: 2026-04-03 分类: 2023人社技能大赛 阅读 102次 #赛题内容:    ##二、交换机设置 (一)SW-1、SW-2 通过 VSF 技术形成一台虚拟的逻辑设备 SW-Core。用户通过对该虚拟设备进行管理,从而实现对虚拟设备中所有物理设备的管理。两台设备 VSF 逻辑域为 10;其中 SW-1 的成员编号为 1,SW-2 的成员编号为 2;正常情况下 SW-2 负责管理整个 VSF;SW-1 与 SW-2 之间建立一个 vsf port-group,其编号为 1,每个 vsf port-group 绑定两个万兆光端口。对逻辑设备 SW-Core 启用 VSF 自动合并功能。开启 BFD MAD 分裂检测功能,SW-1 BFD MAD 接口 IP 地址为:8.8.8.9/30,SW-2 BFD MAD 接口 IP 地址为:8.8.8.10/30; (二)SW-Core 分别通过 E1/0/1、E2/0/1 与 FW 的 E0/1、E0/2 接口相互连接,把归属于同一设备的两个接口捆绑成一个逻辑接口,编号可以自由设定。 (三)将 SW-Core 与 SW-3 的互联接口设置为 Trunk 接口,且只允许相关业务 Vlan 及管理 Vlan 通过; (四)根据下述 Vlan 规划信息表的要求,在交换机上创建对应的 Vlan 及命名,并将交换机的相应端口加入对应的 Vlan,端口均为 Access 类型;  (五)SW-Core 和 SW-3 上设置 Vlan 1000 为管理 Vlan。要求设备启用 SSH 服务,远程登录账户仅包含“ChinaSkill”,密码为明文“ChinaSkill-ssh”,采用 SSH 方式登录设备时需要输入 enable 密码,密码设置为明文“enable”。要求最多允许 8 个用户同时 SSH 登陆设备; (六)公司为通过等级保护规范要求,计划在公司内部署多个安全设备对公司内部全部用户数据进行实时监控及安全审计。现需要把多个安全设备分别连接到 SW-1 是设备的 19-21 口,通过远程镜像技术把两台核心交换机到防火墙、接入交换机的所有数据流量提交给安全设备进行监控分析。为了方便以后管理及数据分析,要求设置 Vlan4001 为镜像 Vlan,SW-2 设备的 22 口为反射端口; (七)SW-3 为防止终端产生 MAC 地址泛洪攻击,在 E1/0/18-20 设置开启端口安全功能,配置端口允许的最大安全 MAC 数量为 5,发生违规阻止后续违规流量通过,关闭端口,并在120 后恢复端口; (八)为防止网络内用 ARP 攻击,要求在 SW-3 的所有业务接口上开防 ARP 扫描功能,并且针对每个 IP 的检测为每秒 10 个,针对每个端口检测为每秒 120 个,超过检测数值的IP 或者端口进行阻断及关闭端口,并且在 180 秒后恢复; (九)已知 SNTP Server 为 218.28.28.101,该服务器时间是国际标准时间,请在所有交换机上配置该功能,保证交换机的时钟和北京时间一致; ##三、互联访问设置 (一)FW 与 SW-1、SW-2 之间规划使用 OSPF 协议,进程号为 100,启用接口 MD5 验证,验证密钥为:WSC2020,为了管理方便,需要发布 Loopback 地址,并尽量在 OSPF 域中发布。FW 与 SW-1、SW-2 之间属于骨干区域,业务网段、服务器网段与管理网段属于 Area1,同时要求业务网段不发送协议报文; (二)为实现对防火墙的安全管理,在防火墙 FW 的 Trust 安全域开启 PING,HTTP,SNMP,SSH 功能, Untrust 安全域开启 SSH、HTTPS 功能; (三)业务网络用户通过防火墙访问 Internet 时,复用公网 IP: 68.20.20.2-4/28;管理网络用户通过防火墙访问 Internet 时,复用公网 IP: 68.20.20.5-6/28;严格配置安全策略,只允许相关用户数据通过。 (四)大型数据中心网络核心层、汇聚层、出口层之间使用 BGP 协议互联,出口层由于设备老旧使用 OSPF 协议互联,通过配置可以实现接入终端 VLAN10, VLAN20, VLAN30, VLAN40, VLAN50 能够按要求访问 Inertnet,VLAN50 为财务 VLAN 访问防火墙 FW 上财务服务器( 100.100.100.100)的敏感数据流需要被加密。 1.防火墙 FW 与路由器 R1 之间运行 OSPF 协议, area 0,发布 loopback 地址; 2.路由器 R1 与核心层交换机 SW1、核心层交换机 SW1 与汇聚层交换机 SW-Core 之间运行 IBGP 协议,要求如下: 2.1.路由器 R1 与核心层交换机 SW1 之间使用物理接口建立两个 IBGP 邻居关系,AS 号为 65500; 2.2.路由器 R1、核心层交换机 SW1、汇聚层交换机 SW-Core 不能通过 OSPF 学习到 100.100.100.100 的路由; 2.3.不能增加 IBGP 邻居关系数量; 3.路由选路, 汇聚层交换机 SW-Core 的 VLAN10,VLAN20,VLAN30,VLAN40,VLAN50 访问 Internet 往返数据流优先通过 R1 到达, VLAN50 访问 FW 的 100.100.100.100 往返数据流优先通过 ASW1-R1 到达,要求如下: 3.1.使用 BGP 中 AS path 属性完成选路,使用 AS 号 65111,65112; 3.2.两条链路互为备份; ##四、安全策略设置 (一)开启 FW 的 SNMP 服务,SNMP 主机地址为 10.30.10.200,版本为 V2C,配置只读共同体为“SM123456”; (二)针对 FW 的 untrust 区域开启攻击防护,发现攻击时丢弃;只开启以下攻击防护功能: ICMP 洪水攻击防护,警戒值 1000,动作丢弃; UDP 洪水攻击防护,源、目的警戒值均为 1000,动作丢弃; SYN 洪水攻击防护,源、目的警戒值基于 IP 均为 1000,动作丢弃; 开启以下 DOS 防护: Ping of Death 攻击防护; Teardrop 攻击防护; IP 选项,动作丢弃; ICMP 大包攻击防护,警戒值 1000,动作丢弃; (三)要求限制公司内所有业务用户仅在工作日(周一到周五,9:00-18:00)允许访问互联网,但禁止使用 P2P 相关工具及软件; (四)公司为确保绿色上网,要求在工作日(周一到周五,9:00-18:00)期间对关键字为“色情”的网页内容进行过滤。同时为了防止垃圾邮件, 配置邮箱过滤,禁止发送邮件内容含有“赌博”字样的邮件并记录相关日志; #赛题解析: ##设备上架及连线 此处为实际操作内容,建议在将设备上架时,遵循先低后高、先重后轻原则进行上架并固定好螺丝 连线时为了避免出现错误,建议逐行进行配线,网线一头做好,固定到设备上后,再做另一头,固定到另一设备上 ##配置IP 使用console线和电脑挨个连接设备 使用SecureCRT软件,波特率设置为9600,设置好USB接口 ##二、交换机设置 ###(一)试题内容: (一)SW-1、SW-2 通过 VSF 技术形成一台虚拟的逻辑设备 SW-Core。用户通过对该虚拟设备进行管理,从而实现对虚拟设备中所有物理设备的管理。两台设备 VSF 逻辑域为 10;其中 SW-1 的成员编号为 1,SW-2 的成员编号为 2;正常情况下 SW-2 负责管理整个 VSF;SW-1 与 SW-2 之间建立一个 vsf port-group,其编号为 1,每个 vsf port-group 绑定两个万兆光端口。对逻辑设备 SW-Core 启用 VSF 自动合并功能。开启 BFD MAD 分裂检测功能,SW-1 BFD MAD 接口 IP 地址为:8.8.8.9/30,SW-2 BFD MAD 接口 IP 地址为:8.8.8.10/30; ####试题解析 此技术为VSF交换机虚拟化技术,是将2台设备虚拟成一台设备,虚拟后,无法单独管理其中某一台设备,只能通过虚拟设备进行管理 注:此技术再模拟器中无法模拟,并且此技术在真机设备中技术门槛也比较高,属于门槛之一 #####SW-1配置 ```bash SW1(config)# vsl-aggregateport 1 SW1(config-vsl-ap-1)# port-member interface E1/0/24 SW1(config-vsl-ap-1)# port-member interface E1/0/25 #根据连接表,设置虚拟聚合接口 SW1(config)# switch virtual domain 10 #VSF 逻辑域为 10 SW1(config-vs-domain)# switch 1 #SW-1 的成员编号为 1 SW1(config)#int Vlan 4000 #根据(四)表得出的ID SW1(config-if)#ip add 8.8.8.9 255.255.255.252 #配置bfd的vlan地址 SW1(config)#bfd session enable #启动bfd SW1(config)#vsf mad bfd session 100 #在 VLAN 4000 上启用 VSF MAD BFD 会话 SW1(config)#vsf auto-merge enable # 启用自动合并 SW1# write #保存配置 SW1#Switch# switch convert mode virtual #切换为VSU模式 ``` #####SW-2配置 ```bash SW2(config)# vsl-aggregateport 1 SW2(config-vsl-ap-1)# port-member interface E1/0/24 SW2(config-vsl-ap-1)# port-member interface E1/0/25 #根据连接表,设置虚拟聚合接口 SW2(config)# switch virtual domain 10 #VSF 逻辑域为 10 SW2(config-vs-domain)# switch 2 priority 200 #SW-2 的成员编号为 2;默认优先级为100,修改优先级后,让SW-2管理,正常情况下 SW-2 负责管理整个 VSF SW2(config)#int Vlan 4000 #根据(四)表得出的ID SW2(config-if)#ip add 8.8.8.10 255.255.255.252 #配置bfd的vlan地址 SW2(config)#bfd session enable #启动bfd SW2(config)#vsf mad bfd session 100 #在 VLAN 4000 上启用 VSF MAD BFD 会话 SW2(config)#vsf auto-merge enable # 启用自动合并 SW2# write #保存配置 SW2#Switch# switch convert mode virtual #切换为VSU模式 ``` 配置完成后查看VSU状态 ```bash show switch virtual #查看VSU状态 show switch virtual role #查看VSU角色 ``` ###(二)试题内容: (二)SW-Core 分别通过 E1/0/1、E2/0/1 与 FW 的 E0/1、E0/2 接口相互连接,把归属于同一设备的两个接口捆绑成一个逻辑接口,编号可以自由设定。 ####试题解析: 此题考察端口聚合,但是因为(一)题中已经将交换机虚拟化,所以不能通过常规进行配置,只能通过虚拟机整体进行配置 比如现在要对SW1进行配置,只能进入SW-Core进入SW1进行配置 ```bash SW-Core(config)#interface E1/1/0/26 #第一个1是SW1的序号,剩下的1/0/26的SW1的接口 SW-Core(config-if)#port-group 1 #设置聚合端口序号 SW-Core(config)#interface E2/1/0/26 #第一个2是SW2的序号,剩下的1/0/26的SW2的接口 SW-Core(config-if)#port-group 1 #设置聚合端口序号 SW-Core(config)#int agg 1 #进入聚合端口 SW-Core(config-if)#sw m t #设置为trunk ``` ###(三)试题内容: (三)将 SW-Core 与 SW-3 的互联接口设置为 Trunk 接口,且只允许相关业务 Vlan 及管理 Vlan 通过; ####试题解析: 根据第四题表格中,需要通过的VLAN有1000、10、20、30、40、50、4000 ```bash SW-Core(config)#int agg 1 #进入聚合端口 SW-Core(config-if)#sw m t #设置为trunk SW-Core(config-if)#sw t all vlan 1000,10,20,30,40,50,4000 ``` ###(四)试题内容: (四)根据下述 Vlan 规划信息表的要求,在交换机上创建对应的 Vlan 及命名,并将交换机的相应端口加入对应的 Vlan,端口均为 Access 类型;  ####试题解析: 此处考察vlan的配置,因配置较简单,仅以一台设备一个vlan举例 ```bash SW3(config)#vlan 10 #设置vlanID SW3(config-vlan)#name XZ #设置vlan名称 SW3(config)#int rang E1/0/3-5 SW3(config-int-rang)#sw acc vlan 10 #将交换机接口分配到vlan ``` ###(五)试题内容: (五)SW-Core 和 SW-3 上设置 Vlan 1000 为管理 Vlan。要求设备启用 SSH 服务,远程登录账户仅包含“ChinaSkill”,密码为明文“ChinaSkill-ssh”,采用 SSH 方式登录设备时需要输入 enable 密码,密码设置为明文“enable”。要求最多允许 8 个用户同时 SSH 登陆设备; ####试题解析: 1、设置Vlan 1000 为管理 Vlan。上一道题已经将vlan进行创建,此处略 2、远程登录 ```bash SW3(config)# username ChinaSkill password ChinaSkill-ssh #创建远程登录用户,用户名为 ChinaSkill,密码为明文 ChinaSkill-ssh SW3(config)# enable password enable #配置进入特权模式的密码,密码为明文 enable SW3(config)# line vty 0 7 #题目要求最多允许 8 个用户同时登录,锐捷 VTY 编号通常从 0 开始,故配置 0-7 SW3(config-line)# login local #启用本地用户名密码认证 (login local) ``` ###(六)试题内容: (六)公司为通过等级保护规范要求,计划在公司内部署多个安全设备对公司内部全部用户数据进行实时监控及安全审计。现需要把多个安全设备分别连接到 SW-1 是设备的 19-21 口,通过远程镜像技术把两台核心交换机到防火墙、接入交换机的所有数据流量提交给安全设备进行监控分析。为了方便以后管理及数据分析,要求设置 Vlan4001 为镜像 Vlan,SW-2 设备的 22 口为反射端口; ####试题解析: 此试题是考察远程镜像(端口镜像)技术,是将其他接口的流量,镜像通过其他接口,以达到监控、检查的目的 ```bash SW-Core(config)# monitor session 1 remote-source #开启端口镜像 SW-Core(config)# monitor session 1 source interface E1/1/0/1 both #将SW1的1/0/1接口流量设置为源端口 SW-Core(config)# monitor session 1 source interface E1/1/0/2 both #同理将虚拟的2台交换机的接口都设置为源端口,SW1的19-21接口,both表示既能正常转发数据,也要监控流量 SW-Core(config)# monitor session 1 destination remote vlan 4001 interface E2/1/0/22 switch #将SW2的E1/0/22接口设置为反射接口,将VLAN4001设置为镜像VLAN SW-Core(config)# interface range E1/10/19-21 SW-Core(config-if-range)# switchport mode access SW-Core(config-if-range)# switchport access vlan 4001 #将SW1的19-21接口设置为VLAN4001 ``` ###(七)试题内容: (七)SW-3 为防止终端产生 MAC 地址泛洪攻击,在 E1/0/18-20 设置开启端口安全功能,配置端口允许的最大安全 MAC 数量为 5,发生违规阻止后续违规流量通过,关闭端口,并在120 后恢复端口; ####试题解析: ```bash SW3(config)# errdisable recovery cause port-security interval 120 #设置端口因违规关闭后,在 120 秒后自动恢复 SW3(config)# interface range E1/0/18-20 SW3(config-if-range)# switchport port-security #开启端口安全功能 SW3(config-if-range)# switchport port-security maximum 5 #设置允许的最大安全 MAC 数量为 5 SW3(config-if-range)# switchport port-security violation shutdown #设置违规动作:Shutdown (关闭端口) ``` ###(八)试题内容: (八)为防止网络内用 ARP 攻击,要求在 SW-3 的所有业务接口上开防 ARP 扫描功能,并且针对每个 IP 的检测为每秒 10 个,针对每个端口检测为每秒 120 个,超过检测数值的IP 或者端口进行阻断及关闭端口,并且在 180 秒后恢复; ####试题解析: ```bash SW3(config)# arp source-suppression enable #开启 ARP 源抑制功能 SW3(config)# arp source-suppression limit 10 #设置每个 IP 的 ARP 报文限速阈值为 10 个/秒 SW3(config)# errdisable recovery interval 180 #设置端口因违规(如 ARP 攻击)被关闭后,在 180 秒后自动尝试恢复 SW3(config)# errdisable recovery cause arp-rate-limit #启用因 ARP 限速违规导致端口关闭的自动恢复功能 SW3(config)# interface range E1/0/1-26 SW3(config-if-range)# arp anti-attack rate-limit enable #开启 ARP 报文限速功能 SW3(config-if-range)# arp anti-attack rate-limit 120 action shutdown #设置端口级限速:每秒最多允许 120 个 ARP 报文,这里的动作设置为 'shutdown',即超过阈值则关闭端口 ``` ###(九)试题内容: (九)已知 SNTP Server 为 218.28.28.101,该服务器时间是国际标准时间,请在所有交换机上配置该功能,保证交换机的时钟和北京时间一致; ####试题解析: ```bash Ruijie(config)# clock timezone Beijing add 8 #此命令将交换机的系统时间设置为比协调世界时快8小时 Ruijie(config)# sntp server 218.28.28.101 #将 SNTP 服务器设置为 218.28.28.101 Ruijie(config)# sntp enable #启用 SNTP 客户端功能 ``` ##三、互联访问设置 ###(一)试题内容: (一)FW 与 SW-1、SW-2 之间规划使用 OSPF 协议,进程号为 100,启用接口 MD5 验证,验证密钥为:WSC2020,为了管理方便,需要发布 Loopback 地址,并尽量在 OSPF 域中发布。FW 与 SW-1、SW-2 之间属于骨干区域,业务网段、服务器网段与管理网段属于 Area1,同时要求业务网段不发送协议报文; ####试题解析: 根据之前表格,配置loopback接口ip地址 在FW和SW-Core配置OSPF协议,将所有接口和vlan的ip网关进行声明 #####FW中配置 ```bash router ospf 100 #进程号为 100 network 100.100.100.254 0.0.0.0 area 0 #需要发布 Loopback 地址 network 192.168.255.1 0.0.0.2 area 0 #FW 与 SW-1、SW-2 之间属于骨干区域 network 221.186.65.49 0.0.0.4 area 0 #FW 与 SW-1、SW-2 之间属于骨干区域 int rang E0/1-2 ip ospf authentication-mode md5 1 WSC2020 #启用接口 MD5 验证,验证密钥为:WSC2020 ``` #####SW-Core中配置 ```bash router ospf 100 #进程号为 100 network 100.100.100.253 0.0.0.0 area 0 #FW 与 SW-1、SW-2 之间属于骨干区域 network 192.168.200.254 0.0.0.255 area 0 network 192.168.255.2 0.0.0.2 area 0 network 172.16.10.254 0.0.0.255 area 1 #业务网段、服务器网段与管理网段属于 Area1 network 172.16.20.254 0.0.0.255 area 1 network 172.16.30.254 0.0.0.255 area 1 network 172.16.40.254 0.0.0.255 area 1 network 172.16.50.254 0.0.0.255 area 1 network 10.30.10.254 0.0.0.255 area 1 network 10.30.20.254 0.0.0.255 area 1 network 10.30.30.254 0.0.0.255 area 1 int E1/1/0/1 #进入SW1的E1/0/1接口 ip ospf authentication-mode md5 1 WSC2020 #启用接口 MD5 验证,验证密钥为:WSC2020 int E2/1/0/1 #进入SW2的E1/0/1接口 ip ospf authentication-mode md5 1 WSC2020 #启用接口 MD5 验证,验证密钥为:WSC2020 ``` ###(二)试题内容: (二)为实现对防火墙的安全管理,在防火墙 FW 的 Trust 安全域开启 PING,HTTP,SNMP,SSH 功能, Untrust 安全域开启 SSH、HTTPS 功能; ####试题解析: 此题其实应该放在【安全策略设置】 防火墙有图形界面,可以通过图形界面进行操作 ###(三)试题内容: (三)业务网络用户通过防火墙访问 Internet 时,复用公网 IP: 68.20.20.2-4/28;管理网络用户通过防火墙访问 Internet 时,复用公网 IP: 68.20.20.5-6/28;严格配置安全策略,只允许相关用户数据通过。 ####试题解析: 此题考察的是端口复用(但此题中给的68.20.20这个端的地址是什么?出口地址?可是出口地址已经给了,那就按照出口地址池进行配置) ```bash ip nat pool BUSINESS_POOL 68.20.20.2 68.20.20.4 netmask 255.255.255.240 #为业务网络创建公网 IP 池 (68.20.20.2 - 68.20.20.4) ip nat pool MANAGEMENT_POOL 68.20.20.5 68.20.20.6 netmask 255.255.255.240 #为管理网络创建公网 IP 池 (68.20.20.5 - 68.20.20.6) ip access-list extended BUSINESS_NET #创建管理网络的地址对象,便于策略引用 permit ip 192.168.200.254 0.0.0.255 any #为管理网络配置ACL ip access-list extended MANAGEMENT_NET #创建业务网络的地址对象,便于策略引用 permit ip 172.16.10.254 0.0.0.255 any #为业务网络配置ACL permit ip 172.16.20.254 0.0.0.255 any #为业务网络配置ACL permit ip 172.16.30.254 0.0.0.255 any #为业务网络配置ACL permit ip 172.16.40.254 0.0.0.255 any #为业务网络配置ACL permit ip 172.16.50.254 0.0.0.255 any #为业务网络配置ACL permit ip 10.30.10.254 0.0.0.255 any #为业务网络配置ACL permit ip 10.30.20.254 0.0.0.255 any #为业务网络配置ACL permit ip 10.30.30.254 0.0.0.255 any #为业务网络配置ACL ip nat inside source list MANAGEMENT_NET pool MANAGEMENT_POOL overload #将管理网络流量转换为 MANAGEMENT_POOL 中的地址 ip nat inside source list BUSINESS_NET pool BUSINESS_POOL overload #将业务网络流量转换为 BUSINESS_POOL 中的地址 ``` ###(四)试题内容: (四)大型数据中心网络核心层、汇聚层、出口层之间使用 BGP 协议互联,出口层由于设备老旧使用 OSPF 协议互联,通过配置可以实现接入终端 VLAN10, VLAN20, VLAN30, VLAN40, VLAN50 能够按要求访问 Inertnet,VLAN50 为财务 VLAN 访问防火墙 FW 上财务服务器( 100.100.100.100)的敏感数据流需要被加密。 ####试题解析: 根据之前的题目内容,OSPF协议已经配置完成,现在只需要做数据加密 这里的数据加密用到的技术应该是OSPFv3 + IPSec 1、OSPFv3 协议保护:使用 IPSec 保护 FW 和 R1 之间的 OSPFv3 邻居关系。 2、敏感数据加密:利用 GRE over IPSec 或 OSPFv3 的加密扩展,加密 VLAN50 到财务服务器的流量。 #####在FW的配置 ```bash int rang E0/1-2 #进入接口 ospfv3 100 area 0 #启动OSPFV3 进程号100 区域0 ipsec proposal OSPF_PROTECT #创建 IPSec 安全提议 #使用 ESP 协议,加密算法 AES-256,认证算法 SHA2-256 encapsulation-mode transport transform esp esp encryption-algorithm aes-256 esp authentication-algorithm sha2-256 #配置 IPSec 安全联盟 (SA) #假设 SPI 为 1000,密钥为 "Ruijie@Key123" ipsec sa OSPF_SA proposal OSPF_PROTECT sa spi 1000 inbound esp sa string-key inbound esp "Ruijie@Key123" #配置出方向 SA (SPI 需与对端入方向一致,这里简化配置,实际需双向匹配) sa spi 1000 outbound esp sa string-key outbound esp "Ruijie@Key123" #在 OSPFv3 进程下应用 IPSec SA Ruijie(config)# ospfv3 100 Ruijie(config-ospfv3-100)# area 0 Ruijie(config-ospfv3-100-area)# ipsec-sa OSPF_SA #2配置GRE隧道应用IPSec保护流量 #1. 配置 GRE 隧道接口 interface tunnel 0 ipv6 enable ipv6 address 2001:DB8:TUNNEL::1/64 #源目地址为公网 IPv6 地址 tunnel source 2001:DB8:1::2 tunnel destination 2001:DB8:REMOTE::1 #2. 在隧道上运行 OSPFv3 ospfv3 100 area 0 interface tunnel 0 #3. 配置 IPSec 保护 GRE (感兴趣流为 GRE 协议) ipv6 access-list GRE_TRAFFIC permit gre host 2001:DB8:1::2 host 2001:DB8:REMOTE::1 crypto ipsec transform-set GRE_SET esp-aes-256 esp-sha256-hmac crypto map VPN_MAP 10 ipsec-isakmp match address GRE_TRAFFIC set transform-set GRE_SET #应用到物理出接口 int rang E0/1-2 crypto map VPN_MAP ``` #####在SW-Core的配置 ```bash int E1/1/0/1 #进入SW1的E1/0/1接口 ospfv3 100 area 0 #启动OSPFV3 进程号100 区域0 int E2/1/0/1 #进入SW2的E1/0/1接口 ospfv3 100 area 0 #启动OSPFV3 进程号100 区域0 ipsec proposal OSPF_PROTECT #创建 IPSec 安全提议 #使用 ESP 协议,加密算法 AES-256,认证算法 SHA2-256 encapsulation-mode transport transform esp esp encryption-algorithm aes-256 esp authentication-algorithm sha2-256 #配置 IPSec 安全联盟 (SA) #假设 SPI 为 1000,密钥为 "Ruijie@Key123" ipsec sa OSPF_SA proposal OSPF_PROTECT sa spi 1000 inbound esp sa string-key inbound esp "Ruijie@Key123" #配置出方向 SA (SPI 需与对端入方向一致,这里简化配置,实际需双向匹配) sa spi 1000 outbound esp sa string-key outbound esp "Ruijie@Key123" #在 OSPFv3 进程下应用 IPSec SA Ruijie(config)# ospfv3 100 Ruijie(config-ospfv3-100)# area 0 Ruijie(config-ospfv3-100-area)# ipsec-sa OSPF_SA #2配置GRE隧道应用IPSec保护流量 #1. 配置 GRE 隧道接口 interface tunnel 0 ipv6 enable ipv6 address 2001:DB8:TUNNEL::1/64 #源目地址为公网 IPv6 地址 tunnel source 2001:DB8:1::2 tunnel destination 2001:DB8:REMOTE::1 #2. 在隧道上运行 OSPFv3 ospfv3 100 area 0 interface tunnel 0 #3. 配置 IPSec 保护 GRE (感兴趣流为 GRE 协议) ipv6 access-list GRE_TRAFFIC permit gre host 2001:DB8:1::2 host 2001:DB8:REMOTE::1 crypto ipsec transform-set GRE_SET esp-aes-256 esp-sha256-hmac crypto map VPN_MAP 10 ipsec-isakmp match address GRE_TRAFFIC set transform-set GRE_SET #应用到物理出接口 int E1/1/0/1 #进入SW1的E1/0/1接口 crypto map VPN_MAP int E2/1/0/1 #进入SW2的E1/0/1接口 crypto map VPN_MAP ``` ###(四.1)试题内容: 1.防火墙 FW 与路由器 R1 之间运行 OSPF 协议, area 0,发布 loopback 地址; ####试题解析: 之前已经配置ospf协议,将loopback发布(略) ###(四.2.1)试题内容: 2.路由器 R1 与核心层交换机 SW1、核心层交换机 SW1 与汇聚层交换机 SW-Core 之间运行 IBGP 协议,要求如下: 2.1.路由器 R1 与核心层交换机 SW1 之间使用物理接口建立两个 IBGP 邻居关系,AS 号为 65500; ####试题解析: #####在R1中配置 ```bash router bgp 65500 #配置bgp,宣告AS编号 network 100.100.100.100 mask 255.255.255.255 #宣告 Loopback 路由到 BGP neighbor 192.168.255.2 remote-as 65500 #建立 IBGP 邻居 (使用物理接口 IP) 根据之前表格SW-Core的互联网接口地址为192.168.255.2 no synchronization #关闭同步 ``` #####在SW-Core中配置 ```bash router bgp 65500 #配置bgp,宣告AS编号 network 100.100.100.100 mask 255.255.255.255 #宣告 Loopback 路由到 BGP neighbor 192.168.255.1 remote-as 65500 #建立 IBGP 邻居 (使用物理接口 IP) 根据之前表格FW的互联网接口地址为192.168.255.2 no synchronization #关闭同步 ``` ###(四.2.2)试题内容: 2.2.路由器 R1、核心层交换机 SW1、汇聚层交换机 SW-Core 不能通过 OSPF 学习到 100.100.100.100 的路由; ####试题解析: 这里考察的是OSPF协议和BGP协议的路由重发布 题目要求的是OSPF的协议拒绝重发布到BGP协议 ```bash ip prefix-list DENY_100 deny 100.100.100.100/32 #配置拒绝路由信息 ip prefix-list DENY_100 permit 0.0.0.0/0 le 32 #记得允许其他 router ospf 100 #进入OSPF协议 distribute-list prefix DENY_100 in #确保 OSPF 进程不宣告 100.100.100.100 distribute-list prefix DENY_100 out #不学习该路由 ``` ###(四.2.3)试题内容: 2.3.不能增加 IBGP 邻居关系数量; ####试题解析: 此处考察的是BGP协议中next-hop的用法,在BGP协议中,将路由器下一跳地址写为自身,则不会学习其他BGP协议中的路由信息 ```bash router bgp 65500 #配置bgp neighbor 192.168.255.1 next-hop-self #对于 eBGP 或向下游 IBGP 宣告自身路由,通常建议 next-hop-self ``` ###(四.3)试题内容: 3.路由选路, 汇聚层交换机 SW-Core 的 VLAN10,VLAN20,VLAN30,VLAN40,VLAN50 访问 Internet 往返数据流优先通过 R1 到达, VLAN50 访问 FW 的 100.100.100.100 往返数据流优先通过 ASW1-R1 到达,要求如下: 3.1.使用 BGP 中 AS path 属性完成选路,使用 AS 号 65111,65112; 3.2.两条链路互为备份; ####试题解析: 此题考察的是BGP路由的AS-Path 属性来干预路由选路 BGP 选路原则中,AS-Path 越短,优先级越高 但是此题中没有R1的拓扑 我们假设SW-Core和FW和R1互为三角形拓扑 其中SW-Core和FW的接口地址,之前表格里已经有了,这里不再赘述 我们假设SW-Core和R1的接口地址为192.168.254.1-2/30 那么题目的要求则为: VLAN10,20,30,40,50 访问 Internet 往返数据流通过R1返回SW-Core VLAN50 访问 FW 的 100.100.100.100数据流优先通过FW返回SW-Core #####R1配置 ```bash router bgp 65111 #配置 BGP 进程 65111 neighbor 192.168.254.2 remote-as 65500 #配置邻居 SW-Core,SW-Core的BGP进程号是65500 策略 A:发布服务器路由时,追加 AS 号 (使其成为备路径) ip prefix-list SERVER_100 permit 100.100.100.100/32 route-map TO_SW_SERVER permit 10 match ip address prefix-list SERVER_100 set as-path prepend 65111 65111 65111 #追加 AS 号,拉长路径 策略 B:发布 Internet 路由时,保持原样 (主路径) route-map TO_SW_INTERNET permit 10 network 100.100.100.100 mask 255.255.255.255 route-map TO_SW_SERVER #发布服务器路由,应用“追加”策略 network 0.0.0.0 route-map TO_SW_INTERNET #发布 Internet 路由 其中0.0.0.0带代表访问互联网 ``` #####FW配置 ```bash router bgp 65112 #配置 BGP 进程 65112 neighbor 10.0.2.2 remote-as 65500 #配置邻居 策略 A:发布 Internet 路由时,追加 AS 号 (使其成为备路径) route-map TO_SW_INTERNET permit 10 #匹配默认路由 set as-path prepend 65112 65112 65112 #追加 AS 号,拉长路径 策略 B:发布服务器路由时,保持原样 (主路径) route-map TO_SW_SERVER permit 10 network 0.0.0.0 route-map TO_SW_INTERNET #发布 Internet 路由,应用“追加”策略 network 100.100.100.100 mask 255.255.255.255 route-map TO_SW_SERVER #发布服务器路由,应用“正常”策略 ``` #####SW-Core配置 ```bash router bgp 65500 #配置 BGP 进程65500 neighbor 192.168.254.1 remote-as 65111 #配置邻居R1 neighbor 10.0.2.1 remote-as 65112 #配置邻居FW network 172.16.10.0 mask 255.255.255.0 #宣告内部 VLAN 网段,此处略去10-50vlan ``` 标签: none